Настройка VPN сервера для защищенного подключения на базе Windows Server 2000/2003

Понедельник, 3 декабря 2012 г.Метки: vpn | vpn server | vpn windows | windows server | настройка VPN сервера

Просмотров: 31333

Подписаться на комментарии по RSS

Настройка VPN сервера для защищенного подключения на базе Windows Server 2000/2003

Уже есть заметка о vpn server на Windows Server 2008 R2, но попросили написать для Windows Server 2003, хотя зачем не понимаю, но да ладно все равно дело пяти минут.

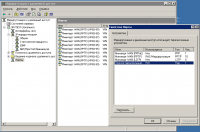

Запускаем "Службы маршрутизации и удаленного доступа" ( Routing and Remote access ) и заходим в свойства windows server:

Устанавливаем согласно рисунку: маршрутизатор "локальной сети и вызова по требованию", и "сервер удаленного доступа"

Создаем статический пул адресов которые будем присваиваться VPN клиентам.

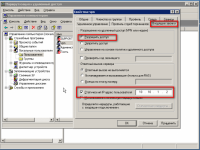

Убираем галочку с "Многоканальные подключения", вроде как должно ускорить работу Интернета:

Но здесь на любителя, но в начале отладке пусть пишет все:

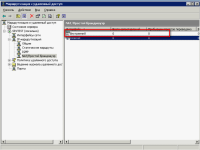

Далее настраиваем порты, заходим в свойства "Порты":

По умолчанию Routing and Remote access создаст 5 "PPTP", 5 "L2TP" и 1 "Прямой параллельный". Для стабильной работы сервера рекомендуется удалить ненужные порты (прямой параллельный, L2TP, и др.) и создать необходимое количество PPTP портов - но должно быть больше чем одновременных подключений.

В итоге получаем количество подключений я поставил 10:

Далее настраиваем NAT - "IP-маршрутизация" - "NAT-преобразование сетевых адресов".

Если мы будет предоставлять доступ только по VPN соединению тогда удаляем внутренний интерфейс, иначе не чего не трогаем.

Добавляем RAS интерфейс для этого в командной строке вводим:

$ netsh routing ip nat add interface Внутренний private

это для локализованного сервера, в английской версии windows - internal private.

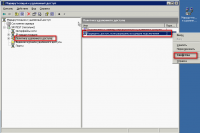

Создаем пользователя ("Управление компьютером" - "Локальные пользователи и группы" - "Пользователи" - новый пользователь)

Разрешите ему доступ в пункте "Разрешение на удаленный доступ (VPN или модем)", желательно для пользователей указать их IP адрес в пункте "Статический IP-адрес пользователя".

Потом снова Routing and Remote access - "Политика удаленного доступа" зайдите в свойства "Разрешить доступ, если разрешены входящие подключения"

И настраиваем дополнительные параметры Vpn соединения такие как дни и время подключения:

Проверка подлинности и шифрования:

Вот на этом и все. Перезапускам службу.

Оставьте комментарий!